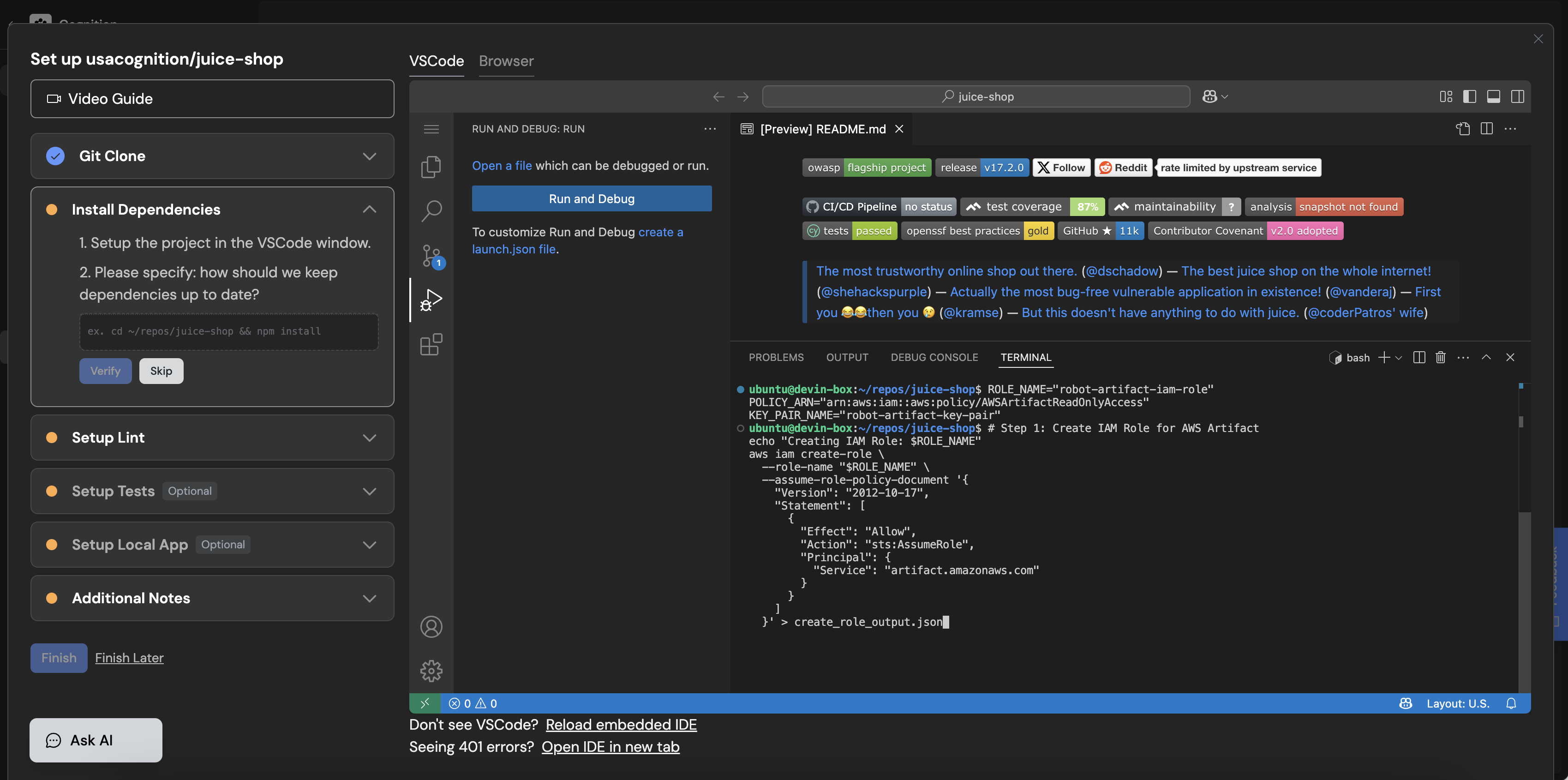

AWS CodeArtifact

Configurazione del repository AWS

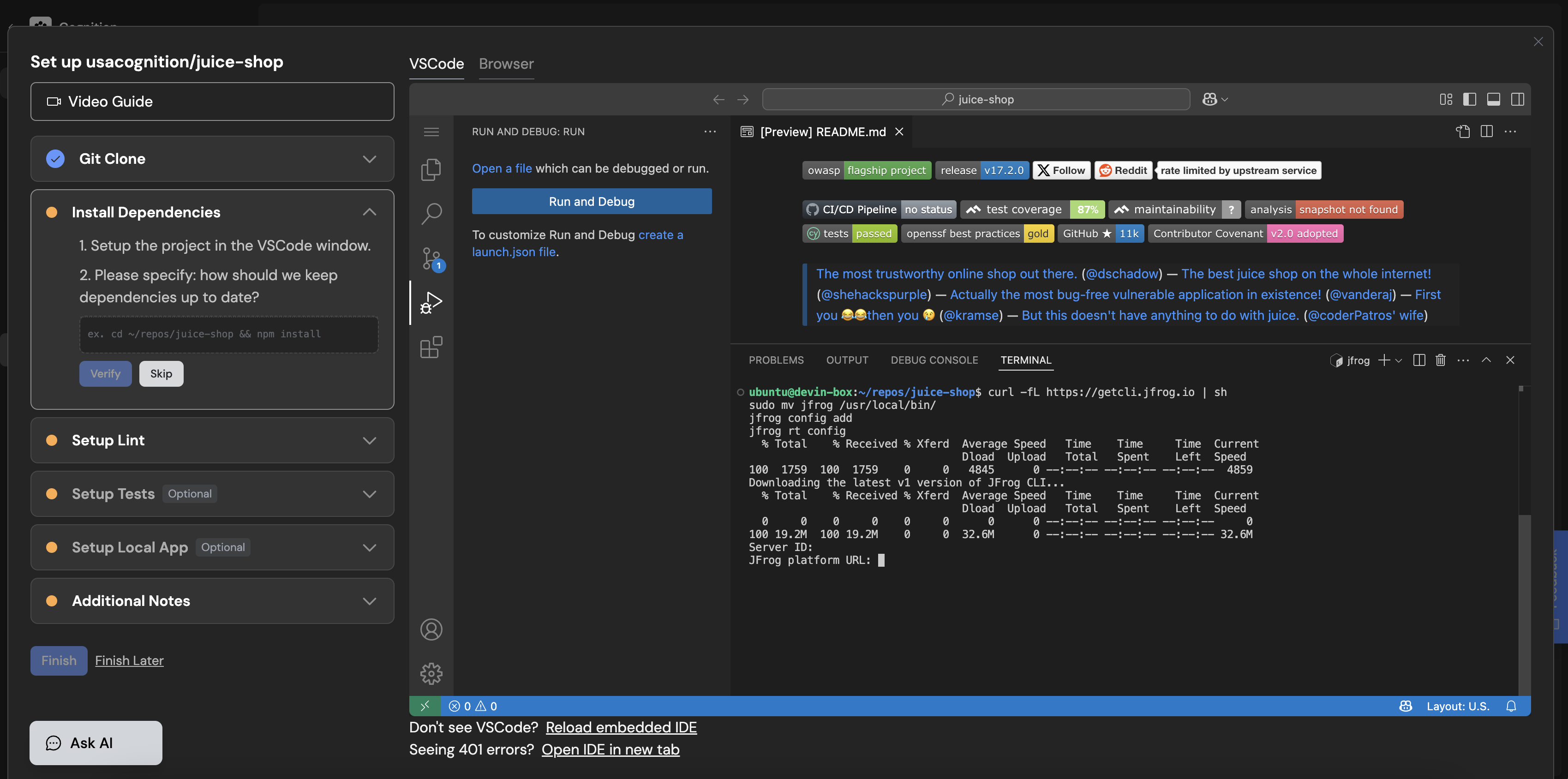

Jfrog Artifactory

Configurazione del repository JFrog

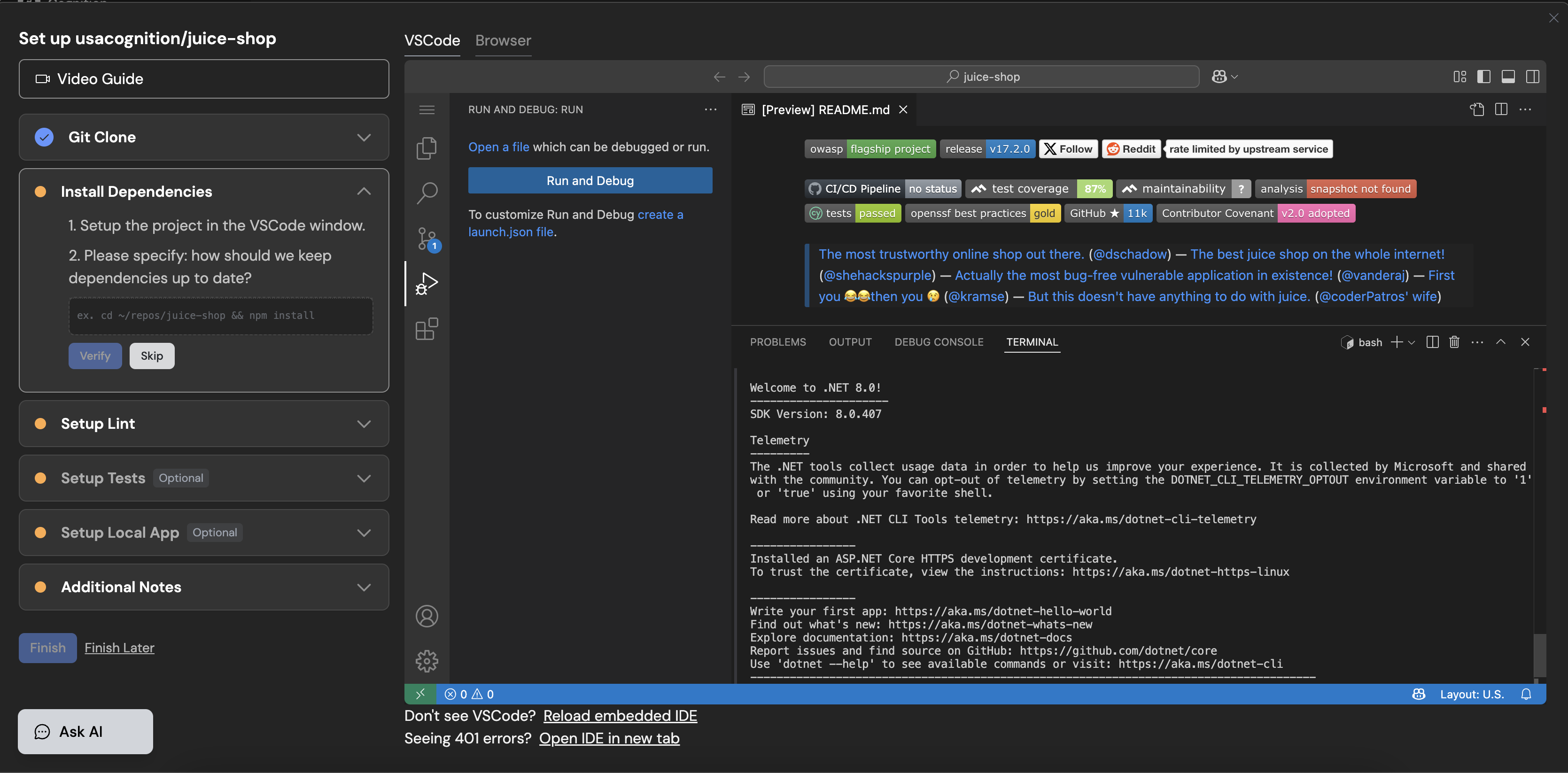

Azure Artifacts

Configurazione di Azure Repo

- Accedi al tuo portale Azure DevOps.

- Nell’angolo in alto a destra, fai clic sul tuo profilo e seleziona Security.

- Nella sezione Personal Access Tokens, fai clic su New Token.

- Imposta gli scope per il token. Avrai bisogno almeno dell’ambito “Packaging (read)” per accedere ad Azure Artifacts.

- Salva il tuo PAT in modo sicuro, poiché non potrai visualizzarlo di nuovo.

Per iniziare con Devin Enterprise, contatta il nostro team di vendita enterprise.